趋势网(微博)讯:据俄罗斯安全公司Doctor Web报道,它们检测到了一个名为"Android.Oldboot.1"的恶意软件,或许是第一个针对Android的bootkit威胁。该新式木马会常驻受感染设备的内存,并在加载操作系统的阶段启动。即使该威胁被部分移除,仍有至少一个掩体会驻留在受保护的存储区域,并在重启之后重装该恶意软件,如此循环往复。

·女教师给父亲打伞为何被造谣 ·老板投资400万最后亲手砸店 ·丈夫抢走孩子爷爷放话拘留也不还 ·女子婚内与他人同居12年生育3子女 ·三体宇宙回应原CEO许垚被执行死刑

·女教师给父亲打伞为何被造谣 ·老板投资400万最后亲手砸店 ·丈夫抢走孩子爷爷放话拘留也不还 ·女子婚内与他人同居12年生育3子女 ·三体宇宙回应原CEO许垚被执行死刑

Bootkit是"内核模式"rootkit的一个变种,它能够感染启动代码、甚至攻击全盘加密系统。此外,它还减少了自身被检测到和被删除的可能(无需篡改设备的文件系统)。

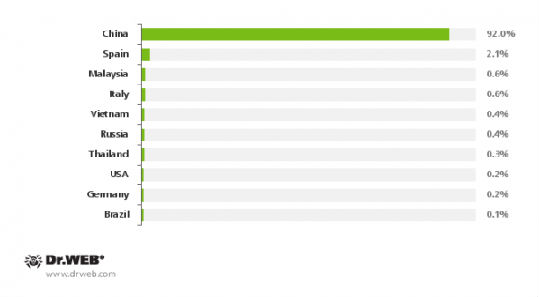

据报道,该恶意软件已在全球超过35万台移动设备上被检出,受到影响的地区包括西班牙、意大利、德国、俄罗斯、巴西、美国、以及东南亚等国家。

当然,最严峻的情况是——有92%的受感染设备位于中国!

我们需要厘清的最关键一点是——这种威胁并不会通过简单地浏览网页、打开附件、甚至sideloading可以应用而扩散。要么是附带的设备有问题,要么就是Android手机/平板被人物理接触并手动部署。

Dr.Web的解释是,该木马首先成为了文件系统引导分区的一部分,然后修改负责操作系统初始化的脚本。

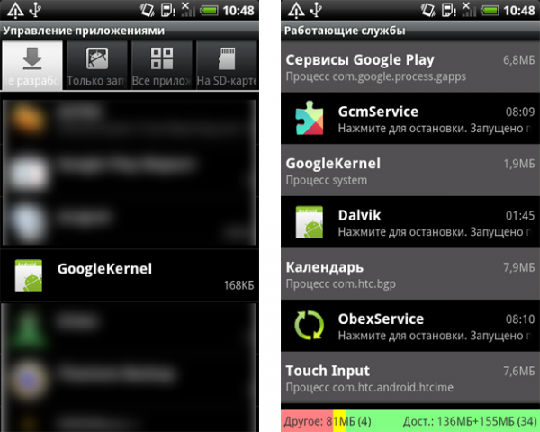

• 当设备开启时,修改后的脚本负责加载该木马的imei_chk Linux库——解压出libgooglekernel.so和GoogleKernel.apk两个文件,并将之分别放置于/system/lib和/system/app目录。

• 至此,Android.Oldboot木马的一部分就会以一个典型应用的形式被安装,并进一步成为系统服务。

• 而通过libgooglekernel.so库连接至远程服务器、并接收各种指令,更可以实现下载、安装、或删除某些应用程序。

Dr.Web指出,刷上包含该木马的定制固件是该威胁被植入的最有可能的方式(不要随便刷来历不明的刷机包)。要想根治这一顽疾,请找寻正规来源的刷机包并重新刷机。